Załączniki w wiadomości e-mail są ulubionym medium atakujących do rozsyłania złośliwego oprogramowania. Mogą być wycelowane w konkretnego użytkownika lub w ich grupę w tym samym czasie, uruchamiając spamowe kampanie mailowe.

By odnieść sukces w przeprowadzeniu zamierzonego ataku, konieczne jest, aby odbiorcy szkodliwej wiadomości zaufali jej treści i zrobili to, czego chce nadawca. Żeby tego dokonać, autorzy wirusa ciągle stosują nowe taktyki, które mają na celu sprawienie, by ich wiadomości wyglądały jak najbardziej legalnie i wiarygodnie.

Firma Quick Heal Security zaobserwowała niedawno nową kampanię spamową, rozprzestrzeniającą SmokeLoadera – złośliwe oprogramowanie pobierające trojany, które znane także jest z pobierania i instalowania innego typu malware na zainfekowanym komputerze.

Procedura infekcji

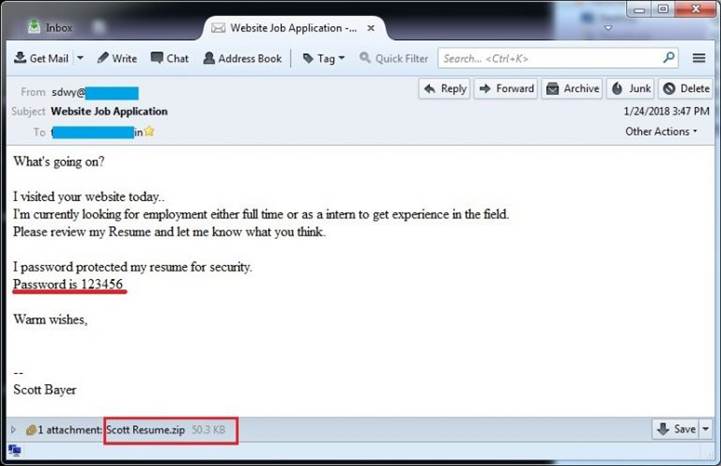

Atak w tej kampanii rozpoczyna się od spamu, który udaje, że jest „internetową aplikacją o pracę”. Ten e-mail zawiera chroniony hasłem plik zip, a owo hasło do otwarcia pliku jest podane w treści wiadomości spamowej. Ta sztuczka daje atakującemu następujące korzyści:

- E-mail wygląda bardziej wiarygodnie dla docelowej ofiary.

- Moduły zabezpieczeń ochrony poczty e-mail mają problemy ze skanowaniem plików znajdujących się w plikach zip chronionych hasłem.

Poniższy screen pokazuje przykład wiadomości e-mail użytej w tej kampanii:

Jak można zobaczyć wyżej, email udaje wiadomość z aplikacją o pracę i zawiera nawet plik .zip zawierający “CV” i chroniony hasłem. Po pobraniu go, plik prosi o podanie hasła (12345), które jest już zawarte w treści wiadomości e-mail. Po pomyślnym wyodrębnieniu uzyskuje się plik „resume.doc”. Ten dokument jest złośliwym dokumentem Word powiązanym ze złośliwym makrem. Jeśli użytkownik spróbuje uruchomić ten plik dokumentu, aby wyświetlić zawartość, użytkownik zostanie poproszony o uruchomienie makra, klikając przycisk “włącz zawartość”, jak pokazano na drugim screenie.

Gdy użytkownik włączy makro, klikając „Włącz zawartość”, w tle zostanie wykonany złośliwy skrypt, który dodatkowo uruchomi PowerShell, zażąda zdalnie hostowanego pliku, pobierze go i uruchomi złośliwy ładunek w systemie użytkownika.

Screen poniżej pokazuje złośliwy kod zawarty w pliku .doc:

Powyższy kod uruchamia PowerShell ze złośliwymi parametrami:

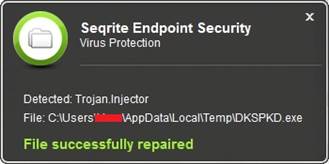

Jeśli przyjrzymy się bliżej, szkodliwy plik jest hostowany jako plik poop.jpg na serwerze atakującego, który w rzeczywistości jest wykonywalnym szkodliwym oprogramowaniem SmokeLoader. Plik ten jest upuszczany z nazwą DKSPKD.exe w lokalizacji %Temp% i uruchamiany w celu wykonania złośliwych czynności.

Niektóre z istotnych działań zaobserwowanych podczas analizy tej kampanii oszustw są następujące:

- Scenariusz złośliwego oprogramowania został pomyślnie wygenerowany tylko w systemie Windows 8 i poźniejszych.

- Podczas działania szkodnik zabija wszystkie procesy związane z narzędziami do analizy złośliwego oprogramowania i debuggerem.

- Po pomyślnym wykonaniu SmokeLoader może pobrać inne szkodliwe składniki w zainfekowanym systemie.

Wykrywanie Seqrite

Usługa Seqrite Browser Protection skutecznie blokuje szkodliwe adresy URL używane do pobierania ładunku.

Seqrite Virus Protection skutecznie wykrywa i blokuje złośliwe pliki dokumentów odpowiedzialne za dostarczanie ładunku do systemu.

Seqrite Virus Protection wykrywa i zatrzymuje szkodliwy ładunek SmokeLoader.

Sprawdzone metody zabezpieczania przed takimi atakami złośliwego oprogramowania:

- Nie pobieraj załączników ani nie klikaj linków otrzymanych z niechcianych lub nieoczekiwanych źródeł wiadomości e-mail.

- Uważaj na e-maile z prośbą o włączenie „makr” do przeglądania treści.

- Na bieżąco aktualizuj programy antywirusowe i upewnij się, że używasz najnowszej wersji.

- Zawsze miej bezpieczną kopię zapasową ważnych danych.

- Stosuj wszystkie zalecane aktualizacje w systemie operacyjnym i programach takich jak Adobe, Java, przeglądarki internetowe itp.

- Upewnij się, że automatyczne aktualizacje komputera są włączone.