W ostatnim tygodniu lipca Quick Heal Security Labs wykrył nowe oprogramowanie ransomware o nazwie Armage. Dodaje ono rozszerzenie „.Armage” do plików, które szyfruje.

Armage Ransomware używa algorytmu szyfrowania AES-256 do kodowania plików, co je uszkadza. Rozprzestrzenia się za pośrednictwem wiadomości spamowych i uszkodzonych plików tekstowych.

Analiza techniczna

Po uruchomieniu na zarażonym komputerze, Armage ransomware otwiera komunikat wiersza poleceń, opisujący algorytm szyfrowania, którego używał. Patrz poniżej:

Oprogramowanie ransomware nie upuszcza żadnego artefaktu w celu wykonania złośliwego działania lub szyfrowania danych. Cała złośliwa aktywność (szyfrowanie) jest przeprowadzana przez sam plik macierzysty.

Po „inwazji” ransomware przeszukuje alfabetycznie pierwszy plik, aby zaszyfrować dane za pomocą interfejsu Windows API FindFirstFileA, jak pokazano na screenie nr 2, i aby znaleźć następny plik, z którego korzystał FindNextFileA API, jak pokazano na screenie nr 3:

![]()

![]()

Po zaszyfrowaniu danych z folderu, Armage upuszcza „Notice.txt” – notatkę ransomware, w której wymusza okup, który ma zostać zapłacony wraz z innymi szczegółami. Ponadto, oprogramowanie ransomware upuszcza „Notice.txt” we wszystkich folderach, gdzie dane są szyfrowane.

![]()

![]()

Notatka dotycząca okupu również wspomina o poniższym:

„Twoje pliki zostały zaszyfrowane przy użyciu algorytmu AES-256. Napisz na adres e-mail: armagedosevin@aol.com, aby otrzymać klucz odszyfrowywania.”

Zgodnie z analizą pliku PE odkryliśmy, że oprogramowanie ransomware wstrzykuje się do procesów, które działają z uprawnieniami administratora, dzięki czemu może usuwać kopie w tle za pomocą polecenia „vssadmin delete shadows /all”.

Ta komenda wykonuje narzędzie vssadmin.exe i cicho usuwa wszystkie kopie. Poniższy screen pokazuje kod służący do usuwania kopii w tle.

![]()

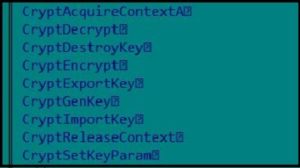

Poniżej znajdują się API używane przez oprogramowanie ransomware do szyfrowania danych.

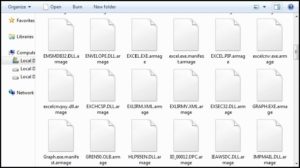

Oprogramowanie ransomware szyfruje wszystkie pliki PE i nie-PE z rozszerzeniem „.armage”, jak pokazano poniżej.

Jak Quick Heal chroni swoich użytkowników przed ransomware Armage

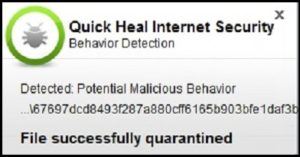

Quick Heal skutecznie blokuje Armage za pomocą następujących warstw ochronnych:

- Ochrona przed wirusami

- Wykrywanie oparte na zachowaniu

- Anti-Ransomware

Jak zachować bezpieczeństwo przed atakami ransomware

- Zawsze wykonuj kopię zapasową ważnych danych na dyskach zewnętrznych, takich jak dyski twarde i pendrive. Rozważ użycie niezawodnej usługi w chmurze do przechowywania danych.

- Nigdy nie instaluj żadnych darmowych lub zcrackowanych wersji jakiegokolwiek oprogramowania.

- Nie otwieraj stron reklamowych wyświetlanych na stronach internetowych, nie wiedząc czy są oryginalne.

- Wyłącz makra podczas korzystania z MS Office.

- Zaktualizuj swój program antywirusowy, aby chronić system przed nieznanymi zagrożeniami.

- Nigdy nie klikaj linków ani nie pobieraj załączników w wiadomościach e-mail z nieoczekiwanych, nieznanych lub niechcianych źródeł.